Linux设置用户密码输入错误的最大次数

规则描述:设置口令认证失败后的锁定策略 为了保障用户系统的安全,建议用户设置口令出错次数的阈值,以及由于口令尝试被锁定用户的自动解锁时间。用户锁定期间,任何输入被判定为无效,锁定时间不因用户的再次输入而重新计时;解锁后,用户的错误输入记录被清空。通过上述设置可以有效防范口令被暴力破解,增强系统的安全性。

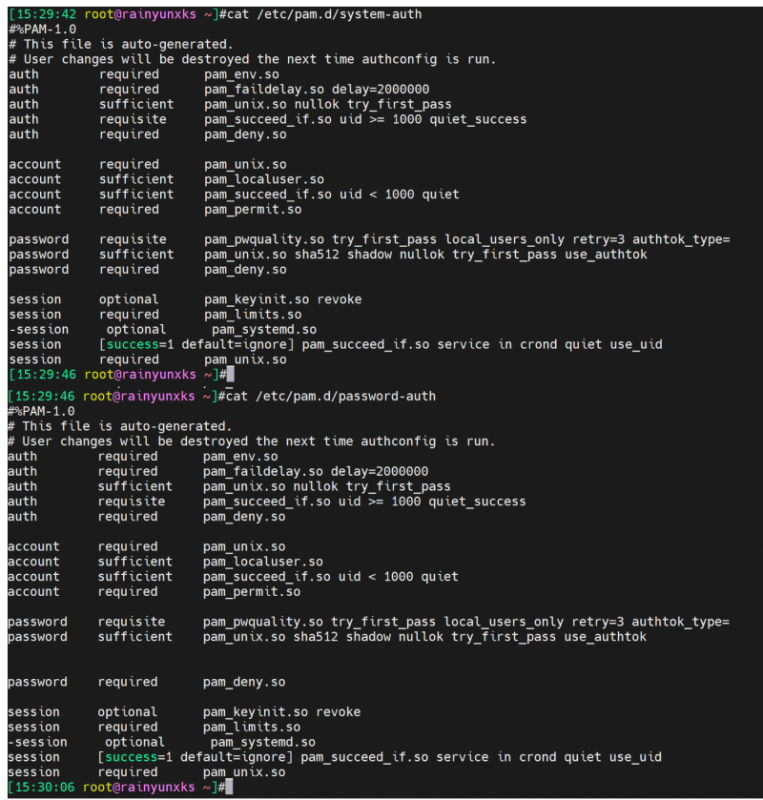

修改方法:例如设置口令最大的出错次数 5 次,系统锁定后的解锁时间为 180 秒 在配置文件/etc/pam.d/system-auth 和/etc/pam.d/password-auth 中添加

auth required pam_faillock.so preauth audit silent deny=5 unlock_time=180

auth [success=1 default=bad] pam_unix.so

auth [default=die] pam_faillock.so authfail audit deny=5 unlock_time=180

auth sufficient pam_faillock.so authsucc audit deny=5 unlock_time=180

pam_faillock.so 配置项说明

- authfail:捕获用户登录失败的事件

- deny=5:用户连续登录失败次数超过 5 次即被锁定

- unlock_time=180:普通用户自动解锁时间为 180 秒(即 3 分钟)

- even_deny_root:同样限制 root 帐户

修改前:

修改后: