dedecms的常见安全漏洞包括sql注入、xss攻击、文件上传漏洞和后台弱口令。1. sql注入可以通过sqlmap扫描和手动审查代码来检测,防护方法是严格过滤用户输入。2. xss攻击可以通过html编码用户输入来防护。3. 文件上传漏洞可以通过类型检查和路径限制来防护。4. 后台弱口令可以通过使用强密码和双因素认证来防护。

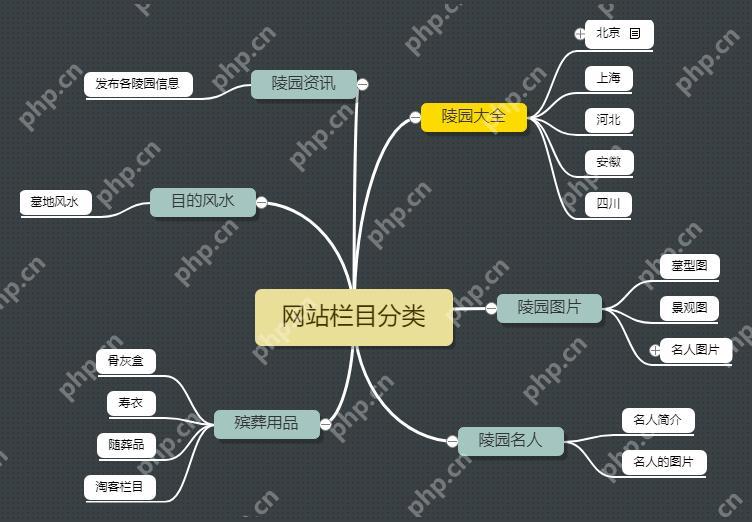

在探讨DEDECMS安全漏洞检测与防护策略之前,我们需要先理解dedecms是什么以及为什么它的安全性如此重要。DEDECMS是一款基于php和mysql的开源内容管理系统,广泛应用于网站建设中。由于其开源特性,DEDECMS容易受到各种安全威胁,因此掌握其安全漏洞检测与防护策略至关重要。

DEDECMS的安全性不仅仅是技术问题,更是用户体验和数据保护的核心。通过深入了解DEDECMS的安全漏洞,我们可以更好地保护网站免受攻击,确保用户数据的安全性。

让我们从DEDECMS的常见安全漏洞开始探讨,然后详细介绍如何检测和防护这些漏洞。

DEDECMS的常见安全漏洞包括SQL注入、XSS攻击、文件上传漏洞和后台弱口令等。这些漏洞不仅影响网站的正常运行,还可能导致数据泄露和恶意代码注入。

对于SQL注入,攻击者可以通过构造恶意的sql语句来获取或修改数据库中的数据。DEDECMS的SQL注入漏洞通常出现在没有正确过滤用户输入的地方。为了检测SQL注入漏洞,我们可以使用工具如SQLMap来进行自动化扫描,同时手动审查代码中的SQL查询语句,确保所有用户输入都经过严格的过滤和验证。

// 示例:防止sql注入的代码 $username = mysqli_real_escape_string($conn, $_POST['username']); $query = "SELECT * FROM users WHERE username = '$username'";

XSS攻击则是通过在网页中注入恶意脚本来窃取用户信息或进行其他恶意操作。DEDECMS的XSS漏洞通常出现在没有正确转义用户输入的地方。为了防护XSS攻击,我们需要对所有用户输入进行html编码,确保恶意脚本无法执行。

// 示例:防止XSS攻击的代码 $input = htmlspecialchars($_POST['input'], ENT_QUOTES, 'UTF-8'); echo $input;

文件上传漏洞则是攻击者通过上传恶意文件来获取网站控制权。DEDECMS的文件上传漏洞通常出现在没有严格限制上传文件类型和路径的地方。为了防护文件上传漏洞,我们需要对上传文件进行严格的类型检查和路径限制,同时使用白名单机制来确保只有允许的文件类型能够上传。

// 示例:防止文件上传漏洞的代码 $allowedExtensions = array('jpg', 'jpeg', 'png', 'gif'); $fileExtension = strtolower(pathinfo($_FILES['file']['name'], PATHINFO_EXTENSION)); if (in_array($fileExtension, $allowedExtensions)) { // 上传文件 }

后台弱口令则是攻击者通过猜测或暴力破解来获取管理员权限。DEDECMS的后台弱口令问题通常出现在使用简单或默认的密码。为了防护后台弱口令,我们需要使用强密码,并定期更换密码,同时启用双因素认证来增加安全性。

// 示例:强密码验证的代码 if (strlen($password) <p>在实际应用中,DEDECMS的安全防护不仅需要技术手段,还需要良好的安全意识和习惯。例如,定期更新DEDECMS到最新版本,及时修补已知的安全漏洞;使用安全插件如WAF(Web应用防火墙)来实时监控和拦截恶意请求;定期进行安全审计和渗透测试,以发现和修复潜在的安全问题。</p><p>在性能优化方面,安全防护措施可能会对网站的性能产生一定的影响。例如,严格的输入验证和过滤可能会增加服务器的处理负担。为了平衡安全性和性能,我们可以采用缓存机制来减少重复的安全检查,同时优化数据库查询和代码逻辑来提高整体性能。</p><p>总的来说,DEDECMS的安全漏洞检测与防护是一个持续的过程,需要我们不断学习和实践。通过深入理解DEDECMS的安全机制和常见漏洞,我们可以更好地保护网站的安全性,确保用户数据的隐私和完整性。</p>