oracle数据库安全控制机制包括:1. 用户、角色、权限、审计的基本概念;2. 核心权限控制,决定用户访问数据和执行操作的权限;3. 细粒度控制和安全策略,如基于行的安全、数据加密、访问控制列表等;4. 常见问题与坑,如权限配置错误导致数据泄露;5. 性能优化和最佳实践,如合理设置审计日志、编写安全的代码等。

oracle数据库的安全控制机制有哪些? 这可不是一句两句能说清楚的!

这问题问得妙啊,直接切入Oracle数据库的核心——安全。 很多初学者觉得数据库安全就是设置个密码这么简单,其实远不止如此。Oracle的安全机制,那可是个庞然大物,涉及到方方面面,从最基本的访问控制到复杂的审计追踪,甚至包括整个数据库架构的设计,都和安全息息相关。 读完这篇文章,你就能对Oracle的安全防护体系有个更全面的认识,不再是门外汉了。

基础概念:先打好地基

要理解Oracle的安全机制,得先搞清楚几个基本概念:用户、角色、权限、审计。 用户就是数据库的使用者,角色是权限的集合,权限决定用户能做什么,审计则是记录用户操作,方便追踪问题。 这几个概念相互关联,缺一不可。 想想看,你要是连用户是谁都不知道,还谈什么安全?

核心:权限控制,一切的基石

Oracle的权限控制是核心中的核心,它决定了用户能访问哪些数据,能执行哪些操作。 这可不是简单的“能看”或“不能看”那么简单,它细化到每一张表、每一列,甚至每一行数据。 你可以通过系统权限、对象权限、角色权限等方式来精细化控制。

比如,一个普通的员工只能查看自己的工资信息,而财务人员则可以查看所有员工的工资信息。 这就能通过赋予不同用户不同的权限来实现。 这其中,角色扮演着至关重要的角色,它可以避免重复分配权限,简化管理。

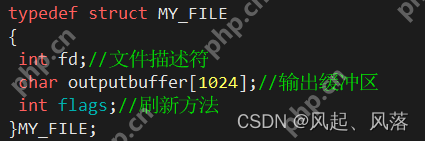

代码示例:一个简单的权限控制

下面这个例子展示了如何给用户赋予特定表的select权限:

-- 创建一个新的用户 CREATE USER myuser IDENTIFIED BY mypassword; -- 给用户赋予表emp的查询权限 GRANT SELECT ON emp TO myuser;

看似简单,但这里面涉及到很多细节,比如密码的复杂度要求,用户账户的锁定机制等等,都需要仔细考虑。

高级玩法:细粒度控制与安全策略

权限控制还可以更精细,例如基于行的安全(Row-Level Security, RLS),可以根据用户的属性来限制其访问的数据行。 想象一下,一个销售人员只能看到自己负责的客户的数据,这就可以通过RLS来实现。 这比简单的表级权限控制更加灵活和安全。

此外,Oracle还提供了各种安全策略,例如数据加密、访问控制列表(ACL)、虚拟专用数据库(VPD)等等,这些技术可以进一步增强数据库的安全性。 这些策略的应用,需要根据实际需求来选择和配置,并非一概而论。

常见问题与坑:经验之谈

很多开发者在使用Oracle安全机制时,会遇到一些问题,比如权限配置错误导致数据泄露,或者审计日志管理不善导致追踪困难。 这些问题往往是由于对安全机制理解不透彻造成的。

例如,过度简化权限配置,可能会导致安全漏洞;而审计日志的存储空间过大,也可能导致性能问题。 所以,在设计安全策略时,需要权衡安全性和性能之间的关系。

性能优化与最佳实践:安全与效率并存

安全机制固然重要,但也不能影响数据库的性能。 在实际应用中,需要对安全策略进行优化,例如合理设置审计日志的存储策略,避免不必要的权限检查等等。

更重要的是,要养成良好的编程习惯,编写安全的代码,避免sql注入等常见安全漏洞。 这才是真正意义上的安全防护,从源头上杜绝安全风险。

总而言之,Oracle数据库的安全控制机制是一个复杂而重要的课题,需要不断学习和实践才能真正掌握。 希望这篇文章能给你一个比较全面的了解,让你在Oracle数据库安全方面少走弯路。 记住,安全无小事!